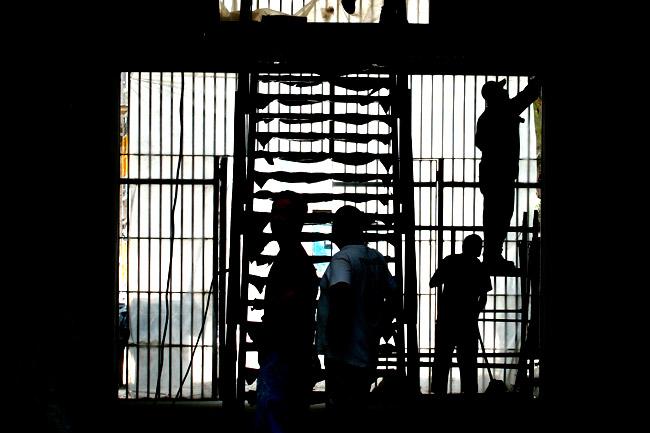

De los 242 mil internos en los 419 centros penitenciarios que hay en el país, un poco más de 100 mil personas (40%) no han recibido condena en un proceso legal. Los penales tienen un sobrecupo (hacinamiento) de 26%, mientras que 79% del total siguen un proceso del fuero común y 21% del federal.

[contextly_sidebar id=”1f997672377c1b471a98f457592f68dc”]Las cifras corresponden al Informe sobre la prisión preventiva en las Américas, presentado por la Comisión Interamericana de Derechos Humanos (CIDH) en el Senado de la República. James L. Cavallaro, relator sobre los derechos de las personas privadas de la libertad de la CIDH, afirmó que el uso de la prisión preventiva en las Américas frecuentemente afecta las garantías ciudadanas por aplicaciones equivocadas.

Las cifras en México

El informe presenta una radiografía de los sistemas penitenciarios del continente y presenta datos relevantes por país como el porcentaje de presos que han sido condenados, la población penitenciaria y algunos de los rasgos de los marcos legales de la región.

Por ejemplo, sólo en los últimos cinco años más de mil internos se han fugado de las prisiones mexicanas y alrededor de 600 han perdido la vida en ellas.

De acuerdo con información de la CIDH, México -con sus 242 mil internos- es el tercer país de la región en números totales, sólo después de Estados Unidos y Brasil. Además, debido a que la capacidad de los centros penitenciarios es de 188 mil plazas, tenemos un nivel general de hacinamiento del 26%.

El 40% de la población penitenciaria (100 mil) que no tiene condena, “se encuentran en las mismas condiciones y expuestas por igual a los motines, las fugas, la violencia, el consumo de drogas, los homicidios y el autogobierno imperante en las cárceles”, señala el informe.

Para la CIDH, las principales causas del alto porcentaje de presos sin condena se debe a la demora judicial y la amplia persecución de delitos menores, sobre todo patrimoniales en los que el objeto es de poca cuantía.

El organismo detectó que entre diciembre de 2006 y septiembre de 2012, la PGR detuvo a 9 mil 233 personas por presuntos vínculos con el crimen organizado y, aunque mil 059 sí fueron consignadas, sólo 377 fueron puestas en libertad y 8 mil 174 están presos sin que exista sentencia en su contra.

Los costos de la prisión preventiva

La aplicación generalizada de la prisión preventiva no sólo implica afectaciones concretas en personas individuales, sino que conlleva un importante costo financiero para los países. CIDH calcula que el costo total promedio de la prisión preventiva para el gobierno, tomando como parámetro el 2006 (población penal de más de 92 mil presos preventivos), fue de más de 5 mil 794 millones de pesos (446 millones de dólares).

Por otra parte, el costo social total promedio ascendió a más de 9 mil 755 millones de pesos (750 millones de dólares), esto incluye: el referido costo para el Estado, los costos para los detenidos y sus familiares, y los costos para la comunidad.

El costo para el estado incluye: manutención de los detenidos (infraestructura y gastos corrientes del funcionamiento de los reclusorios), costos del proceso penal (investigación, proceso judicial, y defensa pública y ayuda social), provisión de salud a familiares de los detenidos y contribuciones de empleadores a la seguridad social.

Calderón presionaba al Poder Judicial en los casos más mediáticos

Las presiones provenientes de funcionarios hacia el Poder Judicial se ejemplificaron en el país con el expresidente Felipe Calderón, quien “tenía la práctica de criticar públicamente a los jueces que actuaban en determinados casos de alto perfil mediático” señala el análisis de la CIDH en su informe.

Las opiniones de Calderón, que denunciaban impunidad señalando a jueces estatales y federales eran parte de un discurso que “contribuye a construir una percepción pública de impunidad mediante el argumento de una ‘puerta giratoria’ (la policía detiene a los delincuentes y los jueces los dejan en libertad).” Además, envía un mensaje político que pretende trasladar la responsabilidad de la criminalidad al Poder Judicial.

Finalmente, luego de su visita a México la CIDH informó sobre la aplicación en algunos estados de la figura jurídica conocida como “flagrancia equiparada”, usada para justificar detenciones masivas de personas, sin que éstas hayan sido detenidas realmente en flagrancia y sin que tuvieran vínculos ni objetos relacionados con el hecho perseguido, como estrategia para criminalizar la protesta social.

*Nota publicada el 12 de marzo de 2014.