Fue la prudencia de un activista de derechos humanos árabe lo que permitió descubrir una gravísima vulnerabilidad en los teléfonos iPhone y lo que ha sido descrito como uno de los programas de software espía más sofisticados jamás identificados.

[contextly_sidebar id=”dEXE8m0Wm133cE1IUT5t67wpbW5pzurv”]El activista en cuestión se llama Ahmed Mansoor, y los días 10 y 11 de agosto pasado recibió una serie demensajes de texto con enlaces que prometían develar secretos sobre supuestas torturas en las cárceles de Emiratos Árabes Unidos.

Los vínculos parecían confiables, pero él dudó en abrirlos.

De haberlo hecho, su iPhone habría sido inmediatamente hackeado, aseguran las reconocidas firmas de seguridad digital Citizen Lab y Lookout, que identificaron el programa.

El activista de derechos humanos Ahmed Mansoor alertó al mundo sobre la nueva modalidad de hackeo de los Iphone.

El activista de derechos humanos Ahmed Mansoor alertó al mundo sobre la nueva modalidad de hackeo de los Iphone.“El programa convierte tu propio teléfono en un espía en tu bolsillo“, le explicó un representante de Citizen Lab a la BBC.

“Puede usar tú cámara y tu micrófono para registrar lo que sucede, grabar tus conversaciones por Whatsapp y vigilar tu ubicación”, dijo.

“Es el programa de software espía más sofisticado que hemos visto“, aseguran por su parte en Lookout.

Las empresas no hicieron pública la información hasta que Apple las corrigió con la última actualización del sistema iOS, publicada el jueves.

Pero, ¿quién es el responsable?

“Traficante de ciber armas”

Tanto Citizen Lab como Lookout apuntan al mismo sospechoso: NSO Group, una compañía basada Israel, de propiedad estadounidense, que no es extraña a América Latina.

Según Forbes, la empresa fue fundada en 2010 gracias al financiamiento y experiencia de la Unidad de Inteligencia 8200, que pertenece a las fuerzas armadas de Israel.

Y actualmente está valorizada en más de mil millones de dólares.

Un sólo clic (o toque) sobre uno de los links como el que recibió Mansoor, es más que suficiente para que tu teléfono se convierta en un espía de tus propias actividades.

Un sólo clic (o toque) sobre uno de los links como el que recibió Mansoor, es más que suficiente para que tu teléfono se convierta en un espía de tus propias actividades.Aunque ellos se presentan como creadores de herramientas para combatir el crimen y el terrorismo, los especialistas en seguridad describen a NSO Group como un “traficante de ciber armas“.

Y según Privacy International, una organización dedicada a denunciar violaciones a la privacidad por parte de estados y empresas, instituciones de gobierno enMéxico y Panamá han comprado sus productos de vigilancia.

La publicación Business Insider afirma que NSO Group recibió 8 millones de dólares del gobierno panameño por su programa espía más conocido: Pegasus

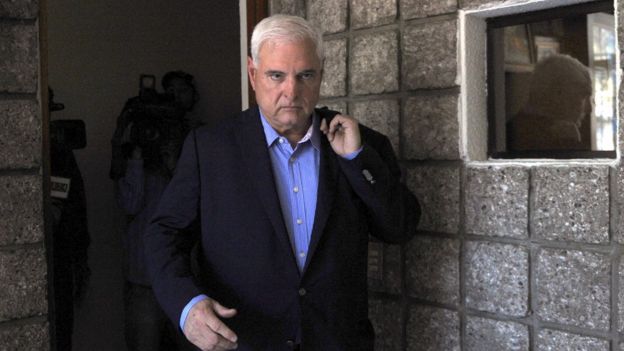

Y, según Forbes, la transacción se produjo durante la gestión de Ricardo Martinelli, quien actualmente está siendo investigado por la Fiscalía Anticorrupción por la compra y desaparición de equipos de espionaje.

A Martinelli se le investiga por la compra y posterior desaparición de equipo de espionaje comprado a NSO Group y la firma italiana Hacking Team.

A Martinelli se le investiga por la compra y posterior desaparición de equipo de espionaje comprado a NSO Group y la firma italiana Hacking Team.En el caso de México, fue la empresa de seguridad Citizen Lab informó que elperiodista Rafael Cabrera fue objetivo de “ciber espionaje”, siempre mediante el sistema Pegasus.

Logro extraordinario

Por lo demás, para los entendidos en seguridad electrónica, lo que NSO Group acaba de hacer con los iPhone es extraordinario.

La firma aprovechó fallas en el sistema operativo iOS de Apple para diseñar un software espía (spyware) que se instala con solamente hacer clic en un enlace.

Apple afirma haber corregido las vulnerabilidades.

Apple afirma haber corregido las vulnerabilidades.En el lenguaje hacker, estas vulnerabilidades son llamadas Zero Day (“Día cero”), y son casi imposibles de tres encontrar. Pero los hackers de NSO Group hallaron tres.

“Estas fallas son raras y extremadamente lucrativas”, señala Dave Lee, periodista especializado en tecnología de la BBC.

“La capacidad de acceder a una de ellas puede ser vendida en más de un millón de dólares“, agregó.

El trabajo de Citizen Lab y Lookout le permitió a Apple corregir las fallas de seguridad y la recomendación a los usuarios es que instalen la última actualización del sistema operativo iOS para evitar estar expuestos.

Pero en Apple no cantan victoria por haber ganado esta batalla.

Saben bien que ejércitos de hackers, cada vez más sofisticados, buscan descubrir nuevos fallos en el sistema.

El millonario negocio que se mueve detrás de ello, incluso fomentado por gobiernos, es un estímulo poderoso.